Ransomware aanvallen grootste bedreiging voor continuïteit

Uit een nieuw rapport van de Nationaal Coördinator Terrorismebestrijding en Veiligheid (NCTV) blijkt dat Nederlandse organisaties nog steeds niet genoeg doen om zich te beschermen tegen ransomware aanvallen. Wachten we echt massaal af tot het wèl fout gaat? Ransomware is op dit moment de grootste bedreiging voor de continuïteit van bedrijven. De groepen achter deze aanvallen zijn goed georganiseerd, eigenlijk net als een gewoon bedrijf. Men werkt bijvoorbeeld vanuit een kantoorpand en overwegend tijdens kantooruren. En wist u dat de data niet alleen versleuteld, maar ook uit uw netwerk gehaald wordt? In deze blog vertelt Gert-Jan de Boer hoe het in zijn werk gaat en wat u er vandaag nog tegen kunt doen.

Bent u een waardevol doelwit voor een ransomware aanval?

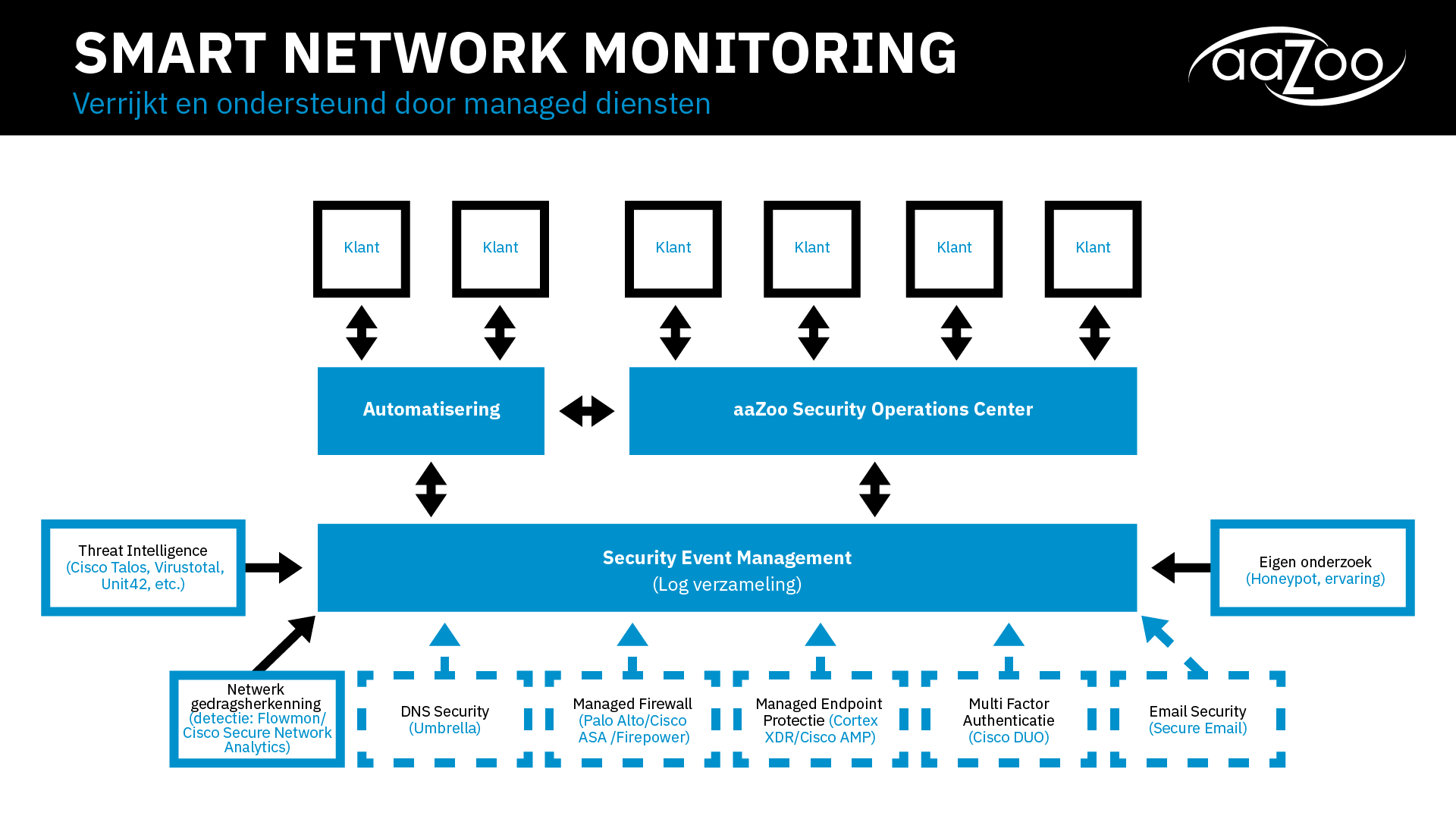

De meeste groepen werken door besmette software te verspreiden of door veelgebruikte browserextensies te kopen en vervolgens te voorzien van een backdoor in de volgende update. Dit betekent dat ze eigenlijk schieten met hagel. De besmette software maakt namelijk verbinding met een centrale server, een zogeheten command & control server. Vervolgens krijgt de groep een seintje en start een medewerker een verkenning van het netwerk. Dit wordt gedaan om in te schatten of u een waardevol doelwit bent. Om ontdekking te voorkomen, doen ze dit zo onopvallend mogelijk. Gemiddeld duurt het dan ook 90 tot 110 dagen totdat een inbraak gesignaleerd wordt. Door gebruik te maken van de juiste securityoplossingen, zijn deze verkenningen een eerste signaal dat veel sneller gedetecteerd kan worden. Meer daarover leest u in onze blog ‘Voorkom ransomware-aanvallen en data-exfiltratie met Smart Network Monitoring’.

Het verkennen van het netwerk tijdens een ransomware aanval

Wat gebeurt er precies tijdens het verkennen van uw netwerk? Er wordt een overzicht gemaakt van het netwerk en de apparatuur. Dit wordt gebruikt om de servers en werkstations van uw bedrijf te besmetten. Nadat de computers besmet zijn, wordt de data gekopieerd naar de servers die gecontroleerd worden door de groep. Dit wordt data-exfiltratie genoemd. Met Smart Network Monitoring en endpoint protectie (zoals Cisco Secure Endpoint of Palo Alto Cortex XDR) kunt u zich hiertegen wapenen. Als de data veiliggesteld is, wordt een moment gekozen om de ransomware te activeren. U krijgt dan een bericht op iedere besmette computer of er verschijnen tekstbestanden op uw servers met een boodschap dat u moet betalen om de data te ontsleutelen.

Moet ik wel of niet betalen bij ransomware?

Een lastige vraag, maar wij adviseren altijd om niet te betalen, zo houdt u de werkwijze namelijk in stand. Overweegt u toch te betalen, laat dan altijd een voorbeeldbestand ontsleutelen. Dit is een bewijs dat ze het in ieder geval kunnen. Niet alle groepen ontsleutelen namelijk de data nadat u betaald heeft. Dit is een risico dat u neemt wanneer u betaalt. Weet ook dat er over de prijs altijd te onderhandelen valt!

Een hack kost meer dan het uitbesteden van security

Of u nu wel of niet betaalt, beide opties kennen risico’s. Wanneer u dreigt om níet te betalen, kan de groep de data die uit het netwerk is gehaald gebruiken om u te chanteren. Een voorbeeld hiervan is de Nederlandse Organisatie voor Wetenschappelijk Onderzoek (NWO). Deze weigerde te betalen, waardoor buitgemaakte documenten werden gepubliceerd. Een cliché is niet voor niets een cliché: voorkomen is beter dan genezen! Hoewel veel organisaties opzien tegen een investering in security, zei onze klant Henk Dijksma het eigenlijk precies goed: een hack kost meer dan het uitbesteden van security!

Voorkom daarom ransomware-aanvallen en maak het onzichtbare zichtbaar. Zonder grote investeringen vooraf, maar voor een vast bedrag per maand, bieden wij verschillende securityoplossingen om uw organisatie vanaf de basis te beveiligen. Uw security liever helemaal uitbesteden? Dankzij ons Security Operations Center is dat geen probleem. Neem voor meer informatie over de mogelijkheden gerust contact met ons op.